جنگل استراتژی -خلاصه نویسی کتاب جنگل استراتژی

دانلود کتاب جنگل استراتژی از سری کتابهای مدیریت استراتژیک و بازاریابی

خلاصه کتاب جنگل استراتژی،درس مدیریت استراتژیک پیشرفته

تالیف:هنری مینتزبرگ،بروس آلستراند،ژوزف لمپل

ترجمه :دکتر محمود احمدپور داریانی (عضو هییت علمی دانشگاه تهران)

نگاه کوتاه:

در این کتاب علاوه بر شناساندن مفاهیم استراتژی مدیریتی، هم از نظر زمان آتی به عنوان خط مشی یا برنامهی مورد نظر برای آینده ـ و هم از منظر زمان گذشته به عنوان یک الگوی تحقق یافته به انواع دیگری از استراتژی از جمله استراتژی تکوینی یا نوخواسته (که از طریق اقدامات تدریجی شکل میگیرد) پرداخته شده است. نویسنده کتاب، در نهایت استراتژی را در قالب جنگلی که حیوانات گوناگون را در خود جای داده مطرح میسازد و هر یک از آنها را سمبل یک مکتب فکری در ارتباط با فرآیند شکلگیری استراتژی معرفی میکند. مکاتب دهگانه در این کتاب به سه دسته تقسیم میشوند که عبارتاند از: مکاتب تجویزی، توصیفی و ترکیبی ـ مکاتبی که ماهیت تجویزی دارند به این نکته میپردازد که ‘استراتژیها چگونه باید تشکیل شوند. مکاتب توصیفی (چگونگی شکلگیری استراتژیها و نحوهی عمل کردن) آنها را بررسی میکند و مکاتب ترکیبی که مفهوم تغییر در سازمان را دربردارند، ترکیبی از مکاتب دیگر هستند.

A Lesson in Digital Customer Relationship Management

وداع با Fido(نام سگی است در یک بازی): درسی در مورد مدیریت روابط مشتری دیجیتالی

وقتی که زینگا اخیرا دو شاخه یک بازی آنلاینی که عملکرد ضعیفی داره و معروف به پتویل هست را کشید، فریاد صاحبان بازی حیوانات مجازی آن گوش خراش و بلند بود.

"این آخرین روزی است که دوست کوچک من زنده خواهد بود". چه غمگین،یک بازیکن دریکی از بیش از2300پستی که در آگهی بسته شدن بازی ، درصفحه فیس بوک زینگا بود این رانوشت."من دوست کوچکم را دوست دارم"

مدیریت نخاله های ساختمانی، چالشها و راهکارها؛ مطالعه موردی

نوع فایل :PDF

تعداد صفحات :16

سال انتشار :1395

چکیده

در ایران هر ساله ساختمانهای زیادی نیاز به بهسازی یا تخریب و نوسازی داشته که با انگیزه احداث ساختمانهای با دوام تر، با تراکم بیشتر یا کاربری متنوع تر تخریب میشوند. آمارها نشان می دهد که بیشترین ساختمانهای ساخته شده دردهه 05 شمسی و قبل از آن که در دست تخریب است عمدتاً از نوع بنایی ) آجری با سقف طاق ضربی( و به ندرت سازه بتنی یا فلزی هستند. فرآیند تخریب این ساختمانها معمولاً با وسایل دستی صورت گرفته که تنها چند مصالح محدودنظیر آجر فشاری و فلزات که تقاضای خرید دارند، مابقی زیر ضربات پتک و کلنگ؛ خرد و بصورت درهم جمع آوری –حمل و دفع میشود. مطابق آمارهای شهرداریهای کشور؛ مشکلات بسیاری از بعد مکانیابی، آلودگیهای زیست محیطی وفضای لازم، همواره از چالشهای مهم مدیریت شهری بوده است و سازندگان مسکن به عمر مصالح قابلیت استفاده مجدد – و بازیابی پس از تخریب توجه قابل چندانی ندارند. روشهای سنتی تخریب و عدم استفاده از نخاله های ساختمانی موانعی جهت رسیدن به توسعه پایدار کشور، ضمن هدر دادن ثروت ملی ، آسیبهای زیست محیطی وارد می کند. خوشبختانهامروزه فعالیتهای علمی با نتایج مؤثر و کاربردی در زمینه مدیریت نخاله های ساختمانی همراه بوده که میتواند تا حدودزیادی راهگشا باشد. این مقاله، از نظر هدف کاربردی توسعه ای و از لحاظ نوع روش تحقیق، روش توصیفی کتابخانه ای است که بعنوان مطالعه موردی؛ تجربیات ارزنده احداث و بهره برداری سایت بازیافت نخاله های ساختمانی شهر کرمانشاه را معرفی می نماید تجربه بازیافت ضایعات و نخاله های ساختمانی شهر کرمانشاه برای دیگر شهرهای ایران می تواند به عنوان یک الگوی کاربردی قرار گیرد

واژگان کلیدی

مدیریت، ضایعات، بازیافت، محیط زیست.

مدیریت و محافظت از شبکه های کامپیوتر

عنوان تحقیق: مدیریت و محافظت از شبکه های کامپیوتر

فرمت فایل: word

تعداد صفحات: 190

شرح مختصر:

مدیریت و نگهداری شبکه به منابع IT عظیمی نیاز دارد. جهت درک کامل اهمیت مدیریت شبکه باید تعدادی از وظایف اصلی مدیریت را بدانید:

- نصب و پیکربندی ایستگاههای کاری و سرورها

- ارتقاء ایستگاههای کاری و سرورها

- ارتقاء سیستم های عامل و برنامه های راه انداز

- برنامه های کاربردی باید نصب شوند و ارتقاء یابند.

- وسایلی مانند هابها، سوئیچ ها و مسیریابها باید نصب و پیکربندی شوند.

- کابل کشی جدید باید نصب شود و کابل کشی قدیمی باید تعویض شود.

- ایجاد و بازبینی نسخه های پشتیبان.

- کنترل منابع.

- بروزرسانی مستندات جهت منعکس کردن تغییرات و ارتقاءها.

- اجزای شبکه باید در طول زمان کنترل و تست شود.

جهت عیب یابی و رفع عیب در شبکه انجام دهید:

- مشکل را تعریف کنید

- منبع مشکل را شناسایی کنید و آنرا مجزا سازید

- خرابی را ترمیم کنید یا قطعات خراب را تعویض نمایید.

- شبکه را مجدداً تنظیم کنید.

چکیده ای در مورد محافظت از داده ها

عوامل بد میتوانند و اتفاق میافتند و در نهایت سرویسدهنده شما میتواند از کار بیفتد و در حین این فرایند فایلهای مهم شما را صدمه بزند و بدین ترتیب راهاندازی مجدد سستم غیرممکن شود. هر شخصی که چنین وضعیتی را تجربه کرده باشد میتواند ترمیم یک سرویسدهنده سِرور(یا هر سرویسدهنده دیگری) را به عنوان یک تجربه ناخوشایند برایتان بازگو کند، خصوصاً بسیاری از این تکنیکها میتوانند برای بسیاری غیر عاقلانه به نظر برسند.

میتوانید آسیبپذیری را با برنامه ریزی از قبل و به کارگیری چندین مرحله ساده مشکلات مربوط به از کارافتادگی، سیستم را کاهش داده و بدین ترتیب شانس از دست دادن دادهها را نیز تا حد زیادی از بین ببرید.

دیواره های آتش

محصولی سخت افزاری و یا نرم افزاری می باشد که شبکه را از دستیابی بدون اجازه کاربران خارجی حفظ می کند. اگر شبکه شما به اینترنت متصل است حتما باید از نوعی از دیواره های آتش برای محافظت شبکه استفاده کنید چون مزاحمان خارجی می توانند براحتی شبکه را دچار اختلال کنند.

فیلتر کردن بسته ها

در این روش ، دیواره آتش بسته های دریافتی را بررسی کرده و بنابر اطلاعات موجود در هردهای پروتکلهایی که در ایجاد بسته سهیم بوده اند، تصمیم می گیرد که به آنها اجازه عبور به شبکه دیگر را بدهد یا خیر.

فهرست مطالب

چکیده ................................................................................................. A

بخش اول:مدیریت شبکه های کامپیوتر ........................................................ 1

مقدمه .................................................................................................. 2

مقدمات یک شبکه .................................................................................. 2

مزیتهای یک شبکه ............................................................................... 3

کارکنان شبکه ...................................................................................... 4

مدیر شبکه .......................................................................................... 5

سایر کارکنان ...................................................................................... 5

فصل اول: مدیریت شبکه چیست؟ ................................................................ 6

مدیریت شبکه چیست؟ ............................................................................. 7

مدیریت شمارههای اشتراکی شبکه .............................................................. 9

شمارههای اشتراک کاربری .................................................................... 10

ایجاد شمارههای اشتراک کاربری ............................................................. 11

شمارههای اشتراک گروه ........................................................................ 16

محلی در مقایسه با جهانی ........................................................................ 17

گروههای توکار .................................................................................... 19

برقراری ارتباط چندتایی ......................................................................... 19

فصل دوم: مدیریت شبکه .......................................................................... 21

مدیریت شبکه ....................................................................................... 22

مفاهیم مدیریت .................................................................................... 22

محدودیتهای مدیریتی .......................................................................... 23

مشکلات شبکه ..................................................................................... 23

تنظیم و پیکربندی شبکه .......................................................................... 24

فصل سوم:شبکه بندی و ارتباطات ............................................................... 25

شبکه بندی و ارتباطات ............................................................................. 26

همگون سازی و تکرارسازی .......................................................................28

فصل چهارم: عیبیابی و رفع عیب ...............................................................34

عیبیابی و رفع عیب ................................................................................34

Net account /synch............................................................................35

نظارت بر عملیات Active Directory .................................................... 35

فصل پنجم: مفهوم مدیریت منابع ............................................................... 36

مدیریت منابع ..................................................................................... 37

منابع سختافزاری ............................................................................. 38

پیکربندی و استفاده از سرورهای چاپ ..................................................... 38

نصب نرم افزار مدیریت ...................................................................... 39

تنظیم اولیه ........................................................................................ 40

درک مدیریت SNMP ......................................................................... 41

سهمیه دیسک ...................................................................................... 44

فایلها و فهرستها .............................................................................. 45

نصب/ارتقاء نرم افزار ......................................................................... 45

مدیریت منبع تغذیه شبکه ....................................................................... 47

مدیریت منبع تغذیه ویندوز 2000 ........................................................... 48

فصل ششم: ابزارهای مدیریت ................................................................... 50

ابزارهای مدیریت .................................................................................. 51

ابزارهای مدیریت مایکروسافت ................................................................ 51

Zero Administration ...................................................................... 55

Management Console .................................................................... 56

فصل هفتم: مدیریت عملکرد شبکه ................................................................ 58

مدیریت عملکرد شبکه .............................................................................. 59

مشکلات بالقوه عملکرد شبکه ...................................................................... 59

مسائل لایه فیزیکی ................................................................................ 60

مسائل مربوط به ترافیک شبکه .................................................................. 62

مشکلات تشخیصآدرس .......................................................................... 69

مسائل میان شبکهای ............................................................................... 69

فصل هشتم: ذخیرهسازی در شبکه ............................................................... 71

ذخیرهسازی در شبکه ............................................................................... 72

نکتههای مربوط به مدیریت سرور CD .......................................................73

مدیریت image ....................................................................................73

کابینتها ..............................................................................................74

مفاهیم SAN ........................................................................................74

درک SAN .........................................................................................76

مدیریتSAN ..................................................................................... 77

بخش دوم: محافظت از شبکههای کامپیوتری .................................................. 79

مقدمه .................................................................................................... 80

فصل نهم: حفاظت از شبکه .........................................................................81

حفاظت از شبکه ......................................................................................82

تضمین سلامت دادهها ...............................................................................82

حفاظت از سیستم عامل .............................................................................83

رویههای نصب .....................................................................................84

تکنیکهای مراقبت از سیستم ......................................................................87

فصل دهم: حفاظت از سخت افزار .................................................................89

حفاظت از سختافزار ..............................................................................90

منابع تغذیه وقفه ناپذیر(UPS) ..................................................................90

عوامل زیست محیطی .............................................................................94

تکرارسازی سخت افزار ..........................................................................95

حفاظت از دادههای کاربری .....................................................................96

تهیه نسخه پشتیبان .................................................................................97

ذخیرهسازی دیسک تکرارساز ....................................................................99

فصل یازدهم: پیاده سازی برنامه سلامت دادهها .............................................104

پیادهسازی برنامه سلامت دادهها ............................................................... 105

برنامهریزی برای امنیت شبکه و دادهها ...................................................... 106

سطوح امنیت .................................................................................... 107

سیاستهای امنیتی ................................................................................ 108

ارزیابی قابلیتهای آسیبپذیری امنیت ..................................................... 109

ارزیابی تهدیدهای امنیتی ...................................................................... 111

برقراری اقداماتی متقابل امنیتی .............................................................. 112

وسایل اشتراکی با کلمه رمز .................................................................. 113

ایستگاههای کاری بدون دیسک ............................................................... 115

رمزگذاری ....................................................................................... 116

حافظههای ویروسی ............................................................................ 119

فصل دوازدهم: تنظیمات مربوط به امنیت در شبکهها ...................................... 122

محافظت با استفاده از کلمه عبور............................................................... 123

تنظیمات مربوط به کلمههای عبور حسابهای کاربران...................................... 124

مشخص کردن طول کلمه عبور ................................................................. 125

تنظیم مدت اعتبار کلمههای عبور ............................................................... 126

الزام بر استفاده از کلمههای عبور پیچیده ..................................................... 127

تدابیر مربوط به بستن یک حساب ............................................................... 128

فصل سیزدهم: امنیت شبکه ...................................................................... 129

امنیت شبکه ......................................................................................... 130

عملیات شبکه ....................................................................................... 130

تجزیه و تحلیل هزینه شبکه ...................................................................... 131

تکنیکهای مدیریت و عیبیابی ................................................................... 132

دیوارههای آتش ..................................................................................... 134

فیلتر کردن بستهها .............................................................................. 134

NAT ............................................................................................. 135

دیوارهای آتش سرورهای Proxy .............................................................. 137

درک یک دیوار آتش ................................................................................. 137

دیوارهای آتش و TCP/IP ....................................................................... 139

دیوارهای آتش از نوع فیلترسازی بسته......................................................... 139

مزیتها و کاستیهای فیلترسازی بسته ......................................................... 140

دیوار آتش از نوع Application Gateways..............................................141

دیوار آتش از نوع Circute-Level Gateways ...........................................142

دیوار آتش از نوع Stateful-Packet-inspection-engin ............................. 142

فصل چهاردهم: مدلهای مختلف امنیتی ........................................................144

مدلهای مختلف امنیتی .............................................................................145

امنیت سطح ـ کاربر .............................................................................145

امنیت سطح ـ مشترک ...........................................................................145

فصل پانزدهم : پروتکلهای امنیتی .............................................................146

پروتکلهای امنیتی ................................................................................147

Ipsec..................................................................................................147

L2TP .............................................................................................148

SSL ................................................................................................149

Kerberos ........................................................................................150

فصل شانزدهم:مواردی در مورد امنیت شبکهها .............................................151

امنیت ارتباطات ..................................................................................152

IPsec .............................................................................................152

دیوارهای آتش ....................................................................................155

شبکههای خصوصی مجازی (VPN)...........................................................156

امنیت نماهای الکترونیکی ..........................................................................157

امنیت وب .............................................................................................158

فصل هفدهم:مبانی امنیت در شبکهها ...........................................................160

مبانی امنیت شبکه ..................................................................................161

انواع رایج حملات .................................................................................161

اقدامات امنیتی خوب ...............................................................................162

مقاومسازی سیستمها در مقابل حملات .........................................................162

حفاظت از شبکه در برابر ویروسها ............................................................163

مفاهیم ویروس ......................................................................................164

خطاهای نرمافزاری ...............................................................................164

اسبهای تروا .......................................................................................164

بمبهای نرمافزاری (Softwar Bombs) ...................................................164

بمبهای منطقی (Logic bombs) ............................................................165

بمبهای ساعتی (Time Bombs) ............................................................165

تکرارکنندهها (Replicators) .................................................................165

کرمها (worms) ................................................................................166

ویروسها ...........................................................................................166

جستجوی ویروسها .................................................................................168

نصب ویروسیاب ..................................................................................171

حذف آلودگی ........................................................................................172

فصل هجدهم: جلوگیری از آلودگی توسط ویروس ...........................................173

جلوگیری از الودگی توسط ویروس ..............................................................174

جلوگیری از ویروسهای ماکرو ...................................................................175

حذف یک ویروس ماکرو ...........................................................................176

منابع

مقاله مدیریت فحلی در گوسفند (پاورپوینت)

این مقاله دارای دو فایل پاورپوینت مدیریت فحلی+ همزمان سازی فحلی می باشد

عنوان فایل : مدیریت فحلی در گوسفند

قالب بندی :پاورپوینت

شرح مختصر :

یکی از مهمترین مشکلات در دامداری ها کم بودن بهره وری و ظرفیت تولید مثل است. پیشرفت های انجام شده در زمینه افزایش بهره وری با بکار گیری روش های نوین در تولیدمثل گوسفند وبز و اصلاح راندمان تولیدمثل در جامعه سنتی پرورش دام کشور ناشناخته مانده و استفاده از آنها بسیار محدود می باشد. برای افزایش صرفه اقتصادی در دامپروری لازم است درصد باروری و زایش در گله افزایش یابد.

فهرست :

مقدمه

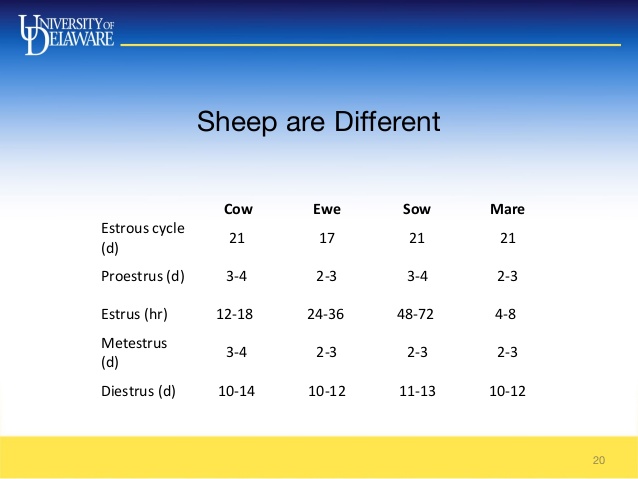

تعریف فحلی

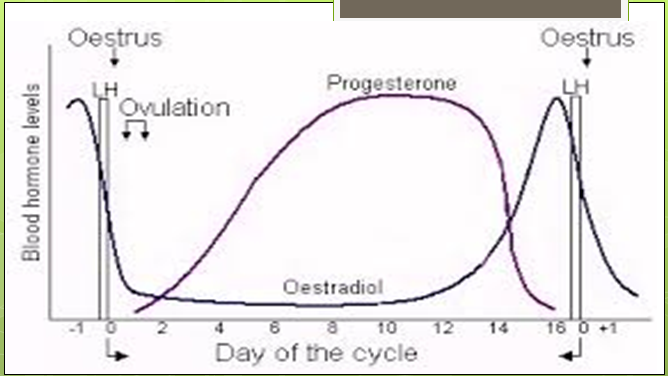

مراحل چرخه فحلی

چرخه تخمدان

پرواستروس

غلظت استرادیول

استروس

گونادوتروپین ها

ایستا فحلی

Lordosis

مت استروس

جسم زرد

دای استروس

علایم فحلی

زوج مهاجم

روش های شناسایی میش های فحل شده

استفاده از نشانگر های رنگی

حرکت سنجی با پدومتر

اندازه گیری دمای بدن

اندازه گیری مقاومت الکتریکی واژن

اندازه گیری پروژسترون شیر

تیزر یا حیوان فحل یاب

مدیریت تولید مثل در گوسفند

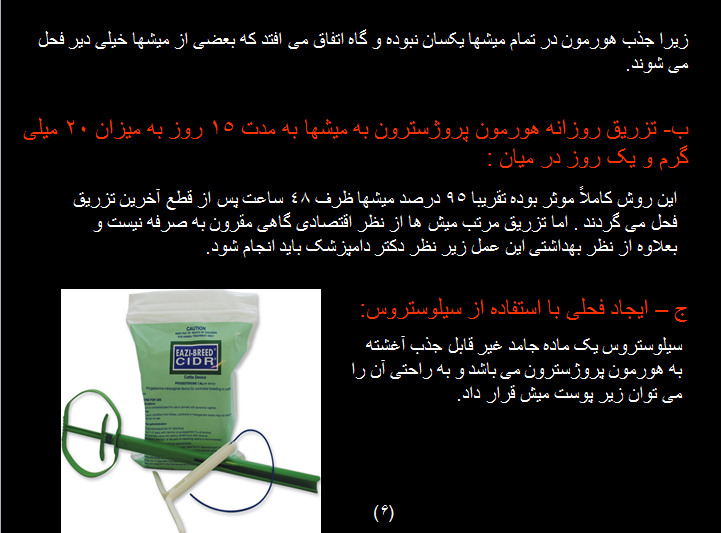

همزمان سازی فحلی میش ها

تعریف وهدف و اساس کار

روش های همزمان سازی فحلی

روش های مصنوعی

خوراندن پروژسترون مصنوعی طی دو برنامه

ایجاد فحلی با استفاده از سیلوستروس

استفاده از اسفنج آغشته به هورمون پروژسترون

استفاده از سیدر

موارد برتری سیدر نسبت به اسفنج

روش های طبیعی

ایجاد فحلی دسته جمعی در گله با استفاده از تغییر شدت نور

استفاده ازدام نر برای همزمان کردن فحلی

مزایا ومعایب همزما ن سازی

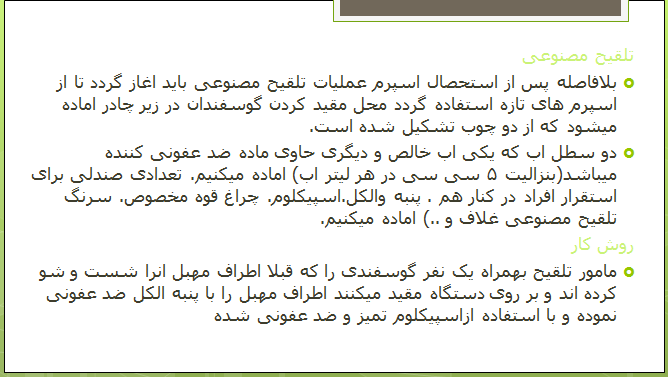

استفاده از تلقیح مصنوعی

مزایای مدیریت تولید مثل

مراحل تلقیح مصنوعی

استحصال اسپرم

وسایل و مواد مورد نیاز

ژل لوبریکنت

پایوت

نتیجه گیری

منابع

عکس هایی از متن: